Το οικοσύστημα του Ιράν περιλαμβάνει πολλαπλές ομάδες που ευθυγραμμίζονται με κρατικές οντότητες, το Σώμα των Φρουρών της Ισλαμικής Επανάστασης (IRGC) και το Υπουργείο Πληροφοριών και Ασφάλειας (MOIS), καθώς και με φορείς εκμετάλλευσης που μπορούν να αμφισβητηθούν και ομάδες «χακτιβιστών».

Αυτό το οικοσύστημα υποστηρίζει ένα ευρύ σύνολο στόχων: κατασκοπεία για την απόκτηση πληροφοριών και βάσεων· αναστάτωση και καταστροφική δραστηριότητα , συμπεριλαμβανομένων επιθέσεων DDoS, ψευδο-ransomware και data wipers για την επιβολή κόστους· και επιχειρήσεις πληροφοριών που συνδυάζουν καταστροφική δραστηριότητα ή διαρροές δεδομένων με συντονισμένη διαδικτυακή ενίσχυση.

Αυτή η δραστηριότητα αναμένεται να ενταθεί και να διευρυνθεί σε όλη τη Μέση Ανατολή, τις Ηνωμένες Πολιτείες και άλλες χώρες που το Ιράν θεωρεί αντιπάλους του στον τρέχοντα πόλεμο όπως αναφέρει το blog.checkpoint.com.

Οι βασικές ομάδες απειλητικών παραγόντων που συνδέονται με το Ιράν και ενδέχεται να σχετίζονται με αυτόν τον πόλεμο, καθώς και τις τακτικές, τις τεχνικές και τις διαδικασίες (TTPs) που έχουν χρησιμοποιήσει πρόσφατα εναντίον στόχων στη Μέση Ανατολή και τις ΗΠΑ.

Η Check Point Research επισημαίνει πώς εμφανίζονται αυτές οι τακτικές σε πραγματικές επιχειρήσεις, τα σήματα έγκαιρης προειδοποίησης που πρέπει να προσέχουν οι υπερασπιστές και τους μετριασμούς που έχουν τη μεγαλύτερη σημασία αυτή τη στιγμή.

Cotton Sandstorm

Η Cotton Sandstorm (γνωστή και ως Emennet Pasargad / Aria Sepehr Ayandehsazan, επίσης καταγεγραμμένη ως MarnanBridge/Haywire Kitten) είναι μια ιρανική εταιρεία στον κυβερνοχώρο που συνδέεται με το IRGC , γνωστή κυρίως για τις επιχειρήσεις επιρροής μέσω κυβερνοχώρου και τις εκστρατείες «ταχείας αντίδρασης» όταν κορυφώνονται τα περιφερειακά γεγονότα. Το εγχειρίδιό της συνδυάζει την κλασική ανατρεπτική κυβερνοδραστηριότητα με επιχειρήσεις πληροφοριών: παραμορφώσεις ιστοσελίδων, επιθέσεις DDoS, παραβίαση email/λογαριασμού και κλοπή δεδομένων, ακολουθούμενη από ενίσχυση τύπου «hack-and-leak» χρησιμοποιώντας ψεύτικα πρόσωπα και πλαστοπροσωπία για τη διαμόρφωση αφηγημάτων.

Τα τελευταία χρόνια, η Cotton Sandstorm έχει επεκτείνει τις δραστηριότητές της πέρα από το Ισραήλ σε ένα ευρύτερο σύνολο, συμπεριλαμβανομένης της δραστηριότητας που επικεντρώνεται στον Κόλπο. Αυτές περιλαμβάνουν την απόκτηση μη εξουσιοδοτημένης πρόσβασης σε εταιρεία streaming IPTV με έδρα τις ΗΠΑ για τη μετάδοση μηνυμάτων που παρέχονται από τεχνητή νοημοσύνη σχετικά με τον πόλεμο στη Γάζα, τα οποία επηρεάζουν κυρίως τα Ηνωμένα Αραβικά Εμιράτα, ή την επαναλαμβανόμενη στοχοποίηση κυβερνητικών οντοτήτων και υποδομών του Μπαχρέιν , πλαισιωμένη με μηνύματα κατά της μοναρχίας για να διαμαρτυρηθεί για την ομαλοποίηση των σχέσεων με το Ισραήλ.

Τους τελευταίους μήνες, η Check Point Research παρατήρησε ένα συνεπές σύνολο εργαλείων κακόβουλου λογισμικού που σχετίζεται με το Cotton Sandstorm. Οι δράστες χρησιμοποιούν συστηματικά το WezRat , ένα προσαρμοσμένο αρθρωτό πρόγραμμα κλοπής πληροφοριών που παρέχεται μέσω καμπανιών spearphishing που μεταμφιέζονται σε επείγουσες ενημερώσεις λογισμικού. Σε ορισμένες περιπτώσεις, οι εισβολές ακολουθήθηκαν από την ανάπτυξη του ransomware WhiteLock ειδικά εναντίον ισραηλινών στόχων, αν και δεν υπάρχει τίποτα που να τους εμποδίζει να επεκτείνουν αυτήν τη δραστηριότητα σε άλλες χώρες.

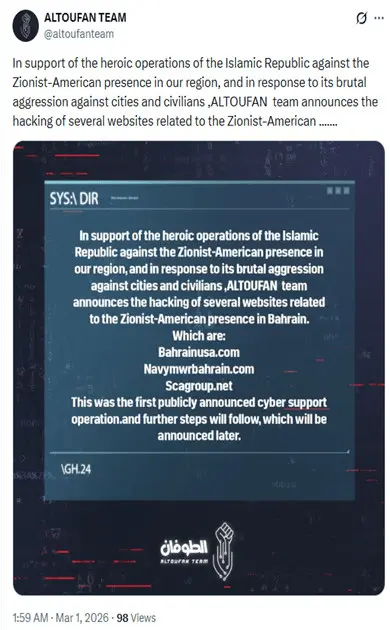

Μια μέρα μετά την έναρξη της τρέχουσας σύγκρουσης, η Cotton Sandstorm αναβίωσε την παλιά της κυβερνοπροσωπία, την Altoufan Team, η οποία ειδικευόταν κυρίως στη στόχευση του Μπαχρέιν και είχε σιωπήσει για περισσότερο από ένα χρόνο, αναλαμβάνοντας την ευθύνη για μερικούς νέους φερόμενους στόχους στο Μπαχρέιν. Αυτό αντανακλά την αντιδραστική φύση των εκστρατειών του δράστη και την υψηλή πιθανότητα περαιτέρω εμπλοκής του σε εισβολές σε όλη τη Μέση Ανατολή εν μέσω της σύγκρουσης.

Educated Manticore

Το Educated Manticore είναι μια ομάδα που ευθυγραμμίζεται με τον Οργανισμό Πληροφοριών του Σώματος των Φρουρών της Ισλαμικής Επανάστασης (IRGC-IO) και επικαλύπτεται με τη δραστηριότητα APT35/APT42 (“Charming Kitten”). Ο απειλητικός φορέας παρουσιάζει ένα ισχυρό μοτίβο πλαστοπροσωπίας υψηλής εμπιστοσύνης εναντίον συγκεκριμένων ατόμων: δημοσιογράφων, ερευνητών, ειδικών ασφαλείας, ακαδημαϊκών και ομάδων και ατόμων με έδρα το εξωτερικό που αντιτίθενται στο ιρανικό καθεστώς. Στο τρέχον περιβάλλον κλιμάκωσης, είναι ιδιαίτερα σημαντικό να παρακολουθείται αυτός ο φορέας, επειδή δίνει έμφαση στην πρόσβαση που βασίζεται στις σχέσεις: στοχεύοντας άτομα που μπορούν να επιτρέψουν ευρύτερο συμβιβασμό – άτομα με προνομιακή πρόσβαση στο email, κοινόχρηστους δίσκους ή εγγύτητα με τους υπεύθυνους λήψης αποφάσεων.

Πρόσφατες καμπάνιες που παρατήρησε η Check Point Research δείχνουν ότι το email spear-phishing και η πολυκαναλική κοινωνική μηχανική, συμπεριλαμβανομένων των εφαρμογών ανταλλαγής μηνυμάτων, διοχετεύουν στόχους σε κιτ ηλεκτρονικού “ψαρέματος” (phishing) . Αυτά τα κιτ μεταμφιέζονται σε ένα ευρύ φάσμα υπηρεσιών όπως το WhatsApp, το Microsoft Teams και το Google Meet, και στοχεύουν στην κλοπή διαπιστευτηρίων και διακριτικών περιόδου σύνδεσης και στη συνέχεια στη συλλογή αθόρυβα πληροφοριών όπως email και έγγραφα. Σε ορισμένες περιπτώσεις, είναι επίσης σε θέση να εκτελούν παρακολούθηση στόχων, συμπεριλαμβανομένης της αποκάλυψης δεδομένων τοποθεσίας. Μία από τις τελευταίες καμπάνιες που αποδίδουμε στο Educated Manticore παρατηρήθηκε να στοχεύει ακτιβιστές και ένα περιορισμένο υποσύνολο ατόμων υψηλού προφίλ σε όλη τη Μέση Ανατολή και τις ΗΠΑ.

MuddyWater

Η MuddyWater (γνωστή και ως Mango Sandstorm / Static Kitten) θεωρείται ευρέως ότι συνδέεται με το Υπουργείο Πληροφοριών και Ασφάλειας (MOIS) του Ιράν και έχει μακρύ ιστορικό εισβολών με στόχο την κατασκοπεία εναντίον στόχων της κυβέρνησης, των τηλεπικοινωνιών, της ενέργειας και του ιδιωτικού τομέα στη Μέση Ανατολή. Η ομάδα συνήθως παραβιάζει τυπικά εταιρικά περιβάλλοντα και διατηρεί πρόσβαση για συλλογή δεδομένων, ενώ ιστορικά έχει στραφεί σε αναστάτωση όταν της ανατίθεται η εντολή. Το αποτύπωμά της είναι ευρύ: στοχεύει συχνά οργανισμούς σε όλο το Ισραήλ και τον Κόλπο και περιστασιακά εκτείνεται πέρα από τη Μέση Ανατολή.

Πρόσφατη παρακολούθηση δείχνει συνεχή εξάρτηση από εργαλεία απομακρυσμένης παρακολούθησης και διαχείρισης (RMM), τα οποία συχνά παρέχονται μέσω νόμιμων υπηρεσιών κοινής χρήσης αρχείων και διανέμονται μέσω μεγάλης κλίμακας κυμάτων email ηλεκτρονικού “ψαρέματος” (phishing) που αποστέλλονται σε εκατοντάδες παραλήπτες. Για στόχους υψηλότερης αξίας, η MuddyWater αναπτύσσει προσαρμοσμένο κακόβουλο λογισμικό και βραχύβια εργαλεία που αντικαθίστανται γρήγορα, με ορισμένες πρόσφατες καμπάνιες να υποδηλώνουν ότι στοιχεία αυτών των εργαλείων μπορεί να έχουν αναπτυχθεί με τη βοήθεια της Τεχνητής Νοημοσύνης. Παρά το γεγονός ότι αυτοί οι παράγοντες είναι ευρέως πλούσιοι και υψηλού προφίλ, τα βασικά TTP τους έχουν παραμείνει σταθερά με την πάροδο των ετών: εκτεταμένη χρήση ενσωματωμένων εργαλείων των Windows (PowerShell/WMI), κατάχρηση νόμιμων εργαλείων απομακρυσμένης παρακολούθησης και διαχείρισης και κλοπή διαπιστευτηρίων για την ενεργοποίηση πλευρικής μετακίνησης, συχνά με την ανάληψη εσωτερικών λογαριασμών email για την αποστολή επακόλουθων email ηλεκτρονικού “ψαρέματος” (phishing) από τον οργανισμό.

Handala Hack Team

Η Handala (συχνά αποκαλούμενη «Handala Hack Team») εμφανίστηκε ως φιλοπαλαιστινιακή χακτιβιστική ταυτότητα στα τέλη του 2023 και αξιολογείται ως μία από τις πολλές διαδικτυακές περσόνες που διατηρούνται από την Void Manticore , μια εταιρεία που συνδέεται με το MOIS. Στο τρέχον κλίμα κλιμάκωσης, χρήζει στενής παρακολούθησης, καθώς είναι βελτιστοποιημένη για ψυχολογική και διατάραξη της φήμης : εισβολή σε συστήματα χαμηλού επιπέδου, διεξαγωγή δραστηριότητας hacking-and-leak και χρονισμός της δημοσίευσης κλεμμένου υλικού για μεγιστοποίηση της πίεσης.

Η δραστηριότητα hacking and leaks του απειλητικού παράγοντα επικεντρώνεται κυρίως στο Ισραήλ, με περιστασιακή στόχευση εκτός αυτού του πεδίου εφαρμογής όταν εξυπηρετεί μια συγκεκριμένη ατζέντα. Οι πρόσφατα παρατηρούμενες δραστηριότητες είναι ευκαιριακές και «γρήγορες και βρώμικες», με αξιοσημείωτη εστίαση σε σημεία της αλυσίδας εφοδιασμού (π.χ., πάροχοι υπηρεσιών πληροφορικής/πληροφορικής) για την προσέγγιση των θυμάτων που βρίσκονται σε εξέλιξη, ακολουθούμενες από αναρτήσεις «απόδειξης» για την ενίσχυση της αξιοπιστίας και τον εκφοβισμό των στόχων. Ξεκινώντας από τον Ιανουάριο, εν μέσω πανεθνικών διαμαρτυριών και διακοπής λειτουργίας του διαδικτύου σε ολόκληρο το Ιράν, η Check Point Research παρατήρησε καμπάνιες Handala που προέρχονταν από περιοχές IP Starlink και εξέταζαν εξωτερικά εφαρμογές για λανθασμένες διαμορφώσεις και αδύναμα διαπιστευτήρια.

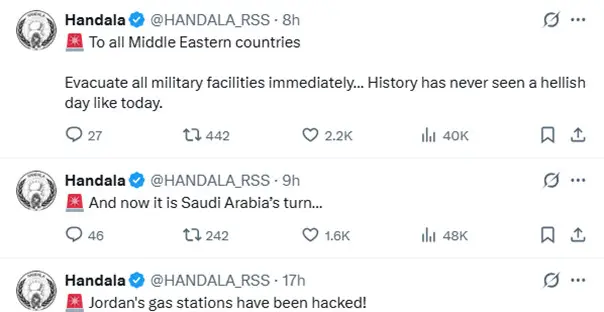

Καθώς η σύγκρουση εξελίσσεται, ο απειλητικός παράγοντας άρχισε ήδη να προωθεί ισχυρισμούς και απειλητικά μηνύματα που στοχεύουν τις χώρες του Κόλπου και της Μέσης Ανατολής:

Η Agrius (γνωστή και ως Pink Sandstorm / Agonizing Serpens) είναι μια ιρανική εταιρεία που δραστηριοποιείται από το 2020, με δημόσιες αναφορές να τη συνδέουν με το MOIS. Είναι γνωστή για καταστροφικές επιχειρήσεις στη Μέση Ανατολή, συχνά με έμφαση σε ισραηλινούς στόχους. Η Agrius δίνει προτεραιότητα στον αντίκτυπο: έχει πραγματοποιήσει ανατρεπτικές επιθέσεις με πολλαπλά ψευδώνυμα για να προκαλέσει αναστάτωση σε επίπεδο δικτύου και να διαμορφώσει αφηγήσεις μέσω διαρροών κλεμμένων δεδομένων , και ήταν από τους πρώτους φορείς που συνδέονται με το Ιράν που παρατηρήθηκαν να εφαρμόζουν αυτό το σενάριο εναντίον ισραηλινών και εμιρατινών στόχων.

Η δραστηριότητά τους βασίζεται κυρίως σε επιχειρήσεις wiper και ψεύτικων ransomware που συγκαλύπτουν τις καταστροφικές επιχειρήσεις επιρροής ως επιθέσεις ransomware. Ως αρχικό φορέα πρόσβασης, η ομάδα εκμεταλλεύεται συνήθως διακομιστές ιστού που βρίσκονται στο διαδίκτυο, οι οποίοι συχνά λειτουργούν από εμπορική ισραηλινή υποδομή VPN. Στη συνέχεια, αναπτύσσουν το webshell ASPX και χρησιμοποιούν τεχνικές living-off-the-land (LOLBins) και δημόσια διαθέσιμα εργαλεία για αναγνώριση και tunnelling κυκλοφορίας για να διατηρήσουν την πρόσβαση και να κινηθούν πλευρικά. Καθ’ όλη τη διάρκεια του 12ήμερου πολέμου μεταξύ Ισραήλ και Ιράν τον Ιούνιο του 2025, η Check Point Research παρατήρησε ότι η υποδομή που συνδέεται με το Agrius σαρώνει ενεργά για ευάλωτες κάμερες σε όλο το Ισραήλ, πιθανώς για να υποστηρίξει την ορατότητα μετά την επίθεση και την αξιολόγηση ζημιών/ζημιών μάχης (BDA).

Συστάσεις: Ανίχνευση και μετριασμός

Οι κύριοι παράγοντες της σχέσης Ιράν-Ιράν ακολουθούν παρόμοιο σενάριο, το οποίο δίνει στους αμυντικούς ένα πλεονέκτημα στην ανάληψη της δραστηριότητάς τους και στη μείωση αποτελεσματικά της επιφάνειας επίθεσης.

Τα συνιστώμενα μέτρα προστασίας περιλαμβάνουν:

Παρακολούθηση και διαλογή της κίνησης που σχετίζεται με κοινούς εμπορικούς κόμβους εξόδου VPN (π.χ., Mullvad, NordVPN, PIA, ProtonVPN)

Έλεγχος στοιχείων που εκτίθενται στο διαδίκτυο , συμπεριλαμβανομένων των καμερών IP, για προεπιλεγμένα διαπιστευτήρια και γνωστά τρωτά σημεία που δεν έχουν διορθωθεί (παλαιότερα CVE)

Επιβολή MFA ανθεκτικής στο ηλεκτρονικό ψάρεμα (phishing) για το Google/M365, όπου είναι δυνατόν.

Αντιμετωπίστε την ανεπιθύμητη προσέγγιση μέσω «συνέντευξης/συνεργασίας/αναθεώρησης/συνάντησης», ειδικά από νέα personas ή παρόμοια domains, ως πιθανό σημάδι ηλεκτρονικού «ψαρέματος» (phishing) διαπιστευτηρίων.

Αποφύγετε την εγκατάσταση άγνωστου λογισμικού , ειδικά οποιουδήποτε που αποστέλλεται μέσω email

Παρακολούθηση για ανώμαλο έλεγχο ταυτότητας , συμπεριλαμβανομένων ύποπτων συνδέσεων και επανάληψης διακριτικών περιόδου σύνδεσης

Δεδομένης της τρέχουσας κλιμάκωσης, η ιεράρχηση αυτών των μέτρων τώρα μπορεί να βοηθήσει στην αποτροπή της ευκαιριακής πρόσβασης και στον περιορισμό των περιστατικών προτού αυτά γίνουν αναστατωτικά ή ενισχυθούν δημόσια.